В двух словах

IPv6 нужно включать осознанно: сначала стоит понимать базовые A и AAAA-записи и как DNS влияет на доступность из разбора разных ответов у разных пользователей.

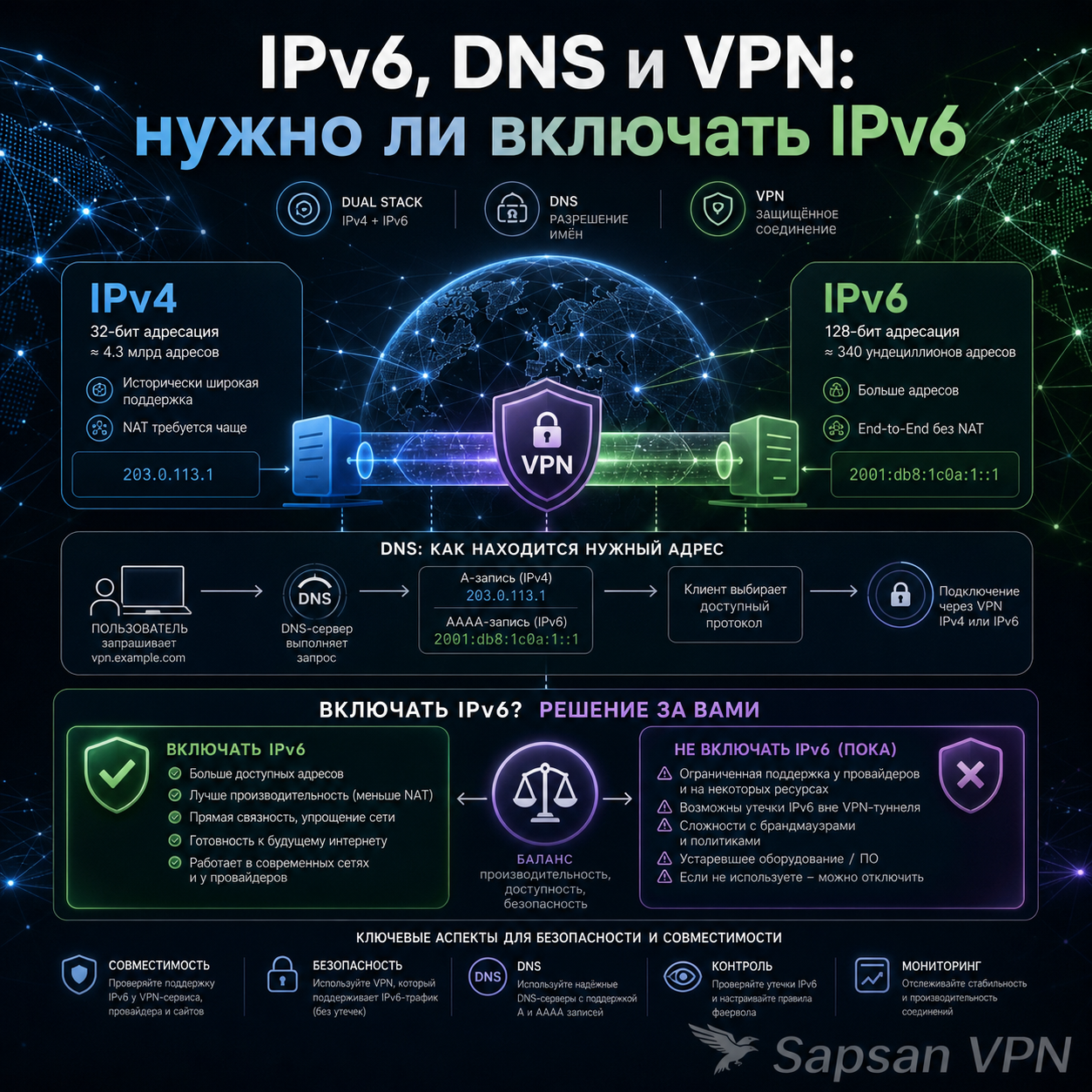

IPv6 — это не обязательная галочка «для солидности», а отдельный сетевой слой, который нужно включать только тогда, когда инфраструктура к нему готова. Для сайта и VPN-сервиса IPv6 может быть полезен, но если его активировать без контроля, легко получить асимметрию: DNS уже отдаёт AAAA-записи, а приложение, reverse proxy, firewall, мониторинг или клиентская часть к этому не готовы.

Когда тема становится критичной

- если вы рассматриваете AAAA-записи и включение IPv6 на боевом домене;

- если хотите понять, нужен ли IPv6 сайту, кабинету, API и VPN-контуру;

- если сталкивались с темой IPv6 leak или неуверены, готов ли ваш стек.

Когда IPv6 реально полезен

IPv6 полезен, когда он вписан в маршрутизацию и DNS. Если же он включён случайно, то быстро появляется риск DNS leak и других утечек при использовании VPN.

IPv6 имеет смысл, когда:

- серверная среда его нормально поддерживает;

- сеть и firewall настроены осознанно;

- DNS и хосты согласованы;

- мониторинг и диагностика умеют видеть этот слой;

- клиентская логика не ломается при dual-stack сценарии.

Для сайта это может дать более современную и предсказуемую сетевую базу. Для VPN-сервиса вопрос чуть тоньше: нужно учитывать не только веб-контур, но и то, как клиентские соединения, DNS и приватность будут вести себя при наличии IPv6.

Где начинаются проблемы

Для VPN-сервиса пользователь всё равно ожидает предсказуемого результата: IPv6 не должен обходить настройки DNS, маршруты и правила клиента.

Самый частый плохой сценарий выглядит так:

- в DNS появляется AAAA-запись;

- часть клиентов начинает идти по IPv6;

- сервер или reverse proxy не полностью готовы;

- отдельные пользователи получают нестабильное поведение.

Ещё одна зона риска — утечки. Если VPN-клиент, браузер или системная сеть работают с IPv6 не так, как ожидается, можно получить разрыв между обещанной моделью приватности и реальным сетевым поведением.

Поэтому включать IPv6 по принципу «пусть будет» — плохая идея. Лучше сначала честно проверить готовность всего контура.

Быстрый набор команд

Базовая проверка IPv6-готовности:

```bash

dig AAAA example.com +short

curl -6 -I https://example.com

```

Что смотреть:

- есть ли AAAA-запись;

- отвечает ли сайт по IPv6 так же стабильно, как по IPv4;

- не появляются ли неожиданные различия между хостами.

Если речь о VPN-клиенте, важно отдельно тестировать:

- DNS по IPv6;

- внешний IPv6;

- отсутствие нежелательных утечек.

Таблица: когда включать IPv6, а когда нет

| Сценарий | Когда использовать | Когда лучше не делать |

|---|---|---|

| Сайт и DNS готовы к dual-stack | Когда весь стек проверен | Когда AAAA добавляют до проверки приложения и сети |

| VPN-инфраструктура поддерживает IPv6 осознанно | Когда есть контроль за клиентским поведением и утечками | Когда IPv6 «просто включили» без тестов |

| Мониторинг и firewall знают про IPv6 | Когда инфраструктура зрелая | Когда безопасность описана только для IPv4 |

Сценарий из практики

Команда добавила AAAA-запись, потому что «пора уже включать IPv6». У основной части аудитории всё было нормально, но часть пользователей стала видеть нестабильное открытие сайта. Проблема оказалась не в DNS как таковом, а в том, что IPv6-контур на стороне сервера и сетевых правил был доведён не до конца. После этого правило стало простым: сначала готовность среды, потом AAAA, а не наоборот.

Проверка перед включением

Перед включением IPv6 ответьте:

1. сервер действительно доступен по IPv6;

2. reverse proxy и firewall учтены;

3. мониторинг видит IPv6;

4. у проекта есть план проверки утечек и клиентского поведения;

5. вы готовы быстро откатить AAAA, если что-то пойдёт не так.

Если хотя бы на два вопроса нет чёткого ответа, IPv6 пока рано выпускать в продакшн.

Осознанно включённый IPv6 можно связать с GeoDNS и региональной маршрутизацией, но только после нормальной диагностики всей цепочки.

IPv6-маршрут нужно проверять отдельно

IPv6 может работать параллельно с IPv4 и создавать отдельный маршрут, который не попадает в ожидаемую VPN-схему. Пользователь проверяет IPv4, видит правильный адрес и считает соединение закрытым, но часть обращений уходит по IPv6 напрямую. Поэтому IPv6 нельзя оставлять в статусе «как-нибудь само». Нужно либо поддерживать его в VPN-контуре, либо явно понимать, почему он отключён и какие последствия это даёт.

Проверка IPv6 после подключения

После подключения VPN проверяют IPv4, IPv6, DNS и маршруты. Нормальный результат — IPv6 либо идёт через защищённый контур, либо не используется там, где проект сознательно его отключил. Если тест показывает IPv6-адрес провайдера пользователя, это отдельная утечка, даже если IPv4 выглядит правильно. Исправление зависит от клиента: иногда нужен маршрут, иногда настройка DNS, иногда отключение IPv6 до полноценной поддержки.

Особенно важно сравнивать результат в браузере и на уровне системы. Если браузер показывает один адрес, а системная проверка — другой маршрут, проблема может быть не в сайте, а в клиенте VPN, split tunneling или локальной политике IPv6.

Как объяснять пользователю IPv6

Пользователю не нужно знать все детали адресации, но важно объяснить принцип: IPv6 — это не «вторая версия того же самого теста», а отдельный сетевой путь. Если VPN не управляет этим путём, часть соединений может вести себя иначе. Хорошее объяснение не пугает, а показывает проверку: какой IPv6 виден, включён ли он в туннель и что делает приложение при его отсутствии.

FAQ

Нужно ли включать IPv6 всем сайтам?

Не как ритуал. Это полезно только при готовой инфраструктуре.

AAAA-запись сама по себе безопасна?

Она не опасна сама по себе, но может открыть неподготовленный IPv6-контур.

IPv6 важен для VPN?

Да, особенно там, где вопрос утечек и сетевой целостности чувствителен.